▼ El Semáforo

▼ Ranking

El resto del mundo castiga a la economía argentina

Por Juan Turello. Por momentos, Argentina suele estar aislada del resto del mundo en...

Suscribite al canal de Los Turello.

¿Tu sitio web está protegido contra Heartbleed? ¿Qué...?

Publicado: 22/04/2014 // Comentarios: 0Por Sergio Mabres. Uno cree estar protegido al ingresar su número de tarjeta y clave en sitios seguros de Internet, cuya URL comienza con las letras HTTPS, pero semanas atrás apareció un virus Heartbleed que afectaría nuestra confianza.

Crédito: El Android Libre.

El virus Heartbleed se aprovecha de una vulnerabilidad muy seria del software criptográfico Open SSL, que en palabras simples le permite a los hackers extraer información que se encuentra codificada en sitios web calificados como seguros.

Bloomberg News advirtió que, desde hace dos años, la agencia de seguridad norteamericana (NSA) conocía esa falla y, lo peor, es que la utilizaba para espiar, aunque no contaba con «la astucia de los hackers«. Google, Yahoo y Facebook ya solucionaron los problemas de seguridad ocasionados por Heartbleed, aunque una primera proyección «catastrófica» estima que aún existen 500.000 sitios infectados, en su mayoría de mediano y pequeño porte.

¿Cómo combatir Heartbleed?

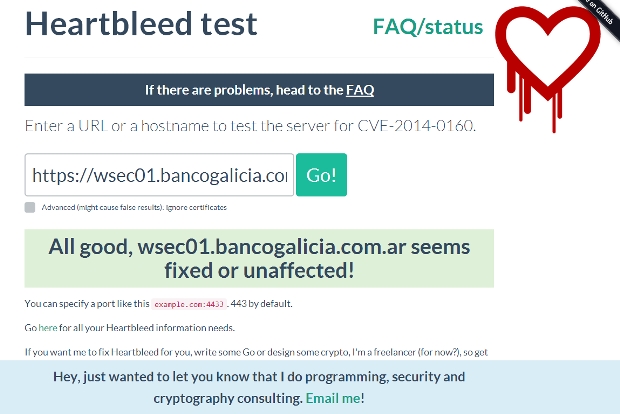

Lo primero que debemos realizar, como usuarios de Internet o como administradores web (webmasters) es saber si el sitio que navegamos y/o poseemos está infectado. Para ello podremos utilizar el sitio https://filippo.io/Heartbleed/ para correr un test online. La siguiente imagen muestra una prueba con resultados satisfactorios para el sitio de homebanking del Banco Galicia.

Como usuarios es conveniente que cambiemos nuestras contraseñas a pesar de que los sitios que navegamos ya hayan aplicado los arreglos, en especial en aquellos donde realizamos transacciones on line: sitios bancarios y de e-commerce.

Si somos propietarios de sitios web, la solución es más compleja ya que no basta con actualizar un componente, aplicar parches o ajustar la configuración. En consecuencia, la reparación deberá ser implementada por personas con un nivel suficiente de conocimientos técnico en programación Web, conocidos como webmasters.

La organización OpenSSL recomienda que se actualice a la versión de OpenSSL 1.0.1g para arreglar la vulnerabilidad Heartbleed y si por alguna razón no es posible actualizarla, se debe desactivar todo el soporte recompilando OpenSSL con el parámetro -DOPENSSL_NO_HEARTBEATS. Algunos programas que usan OpenSSL, como Apache o Nginx van a requerir además que se reinicie el servicio para que los cambios tengan efecto. Las instrucciones completas pueden consultarse en http://www.kb.cert.org/vuls/

No importa si somos usuarios o webmasters, la peor solución ante Heartbleed es no hacer nada.■